|

Size: 1285

Comment: pulizia della history

|

Size: 5010

Comment:

|

| Deletions are marked like this. | Additions are marked like this. |

| Line 1: | Line 1: |

| * Intro: cos'e`/cosa_non_e` TOMB (jaromil) * Why: il perche` si sentiva il bisogno di tomb (jaromil) * Features: caratteristiche di tomb (tipo gli hooks, steghide e sarcazzi) (boyska - anathema) * FutureTomb: sviluppi futuri (boyska - jaromil - anathema) * ssss * wizard * pulizia della history * ... * Esempi: mettere mano a tomb e fare una sessione LIVE (boyska - jaromil - anathema) |

Qui mettiamo le slide per tomb all'hackit 2011 In teoria cliccando su "Slideshow" (sotto all'indice) si vedono le slide. In pratica sono un casino da esportare, e ad hackit non e' detto ci sia connessione. Alla fine esporteremo in qualche modo ;) <<TableOfContents>> <<Action(SlideShow)>> = Intro: cos'e`/cosa_non_e` TOMB (jaromil) = Tomb è uno strumento per la gestione semplice di directory criptate su GNU/Linux derivato dal meccanismo di nesting di Dyne:bolic. Rende accessibile all'utonto la criptazone sicura dei propri dati. Tra le sue caratteristiche c'è quella di un codice particolarmente leggibile e verificabile dato l'uso di linguaggi di shell (zsh) = Why: il perche` si sentiva il bisogno di tomb (jaromil) = Tomb vuole unire semplicita' di utilizzo, crittografia forte e buone pratiche di sicurezza (ad esempio la separazione della chiave dai dati) = Come funziona = 3 componenti: * tomba : un file con i dati criptati * chiave : un file contenente la chiave per sbloccare la tomba. E' a sua volta criptato con: * passphrase : una sequenza di caratteri che l'utente deve digitare per sbloccare la chiave che sblocchera' la tomba == Perche' chiave+passphrase? (TODO) == {{{#!wiki red/solid Parte di slide mancante: falla tu! }}} |

| Line 12: | Line 32: |

| === Future === ==== SSSS ==== |

= Features = * Steganografia * hooks |

| Line 15: | Line 36: |

| ===== che e'? ===== ssss e' un coso che permette di dividere una cosa in N cose, poi basta che prendi Q cose e riottieni la cosa |

= Steganografia = == che e'? == Nascondere informazioni segrete in un file apparentemente innocuo Steganografia fisica: aggirare la censura postale scrivendo sul retro del francobollo. |

| Line 18: | Line 41: |

| ===== che ci faccio? 1 ===== | == perche'? == spesso non basa nascondere le informazioni: bisogna nascondere il fatto di averle! {{attachment:security.png| xkcd security|width=150}} = Steganografia = == come == si puo' nascondere dentro file JPEG o WAV = hooks (TODO) = con gli hooks si possono fare bind e azioni generiche in fase di montaggio I bind servono per avere in una tomba varie directory sparse per la home: Mail/ .gnupg/ o simili I post-hook sono script che vengono eseguiti quando si monta la tomba e fanno COSE == esempi == * Mail/ * .bash_history merge {{{#!wiki red/solid Parte di slide mancante: falla tu! }}} = Il futuro non e' scritto = * SSSS * wizard * pulizia history = SSSS = == che e'? == ssss e' un metodo per ''condividere segreti''. Si "distribuisce" un segreto tra N partecipanti. Nessuno di loro lo ha veramente, ma basta che Q di loro si "mettano insieme" e il segreto si puo' ricostruire. Se solo Q-1 di essi si mettono insieme, ''non'' riotterranno il segreto. == che ci faccio? 1 == |

| Line 28: | Line 87: |

| == che ci faccio? 2 == Hai C computer, e dei dati da proteggere. Vuoi che i dati siano utilizzabili su tutti i computer, ma portarti i dati dietro insieme alla chiave non e' sicuro. |

|

| Line 29: | Line 90: |

| '''Soluzione''': metti la tomba in un posto qualunque, anche pubblicati online. Splitti la chiave in C+1 parti e quorum=2, una per computer piu' una su una penna usb. | |

| Line 30: | Line 92: |

| '''Uso''': su uno qualsiasi dei computer, metti la pennetta e ricostruisci la chiave completa. Se ti rubano la pennetta non hanno niente. Se ti sequestrano UN computer non hanno niente. Se ti perdi la pennetta usb, puoi ricostruire i dati mettendo insieme le parti di 2 computer. MA: Se ti sequestrano 2 computer, hanno la chiave. '''Soluzione meglio''': metti la tomba in un posto qualunque, anche pubblicati online. Splitti la chiave in C+K parti e quorum=K+1, una per computer piu' una su una penna usb. Come prima, ma devono violarti K+1 computer. Se perdi la chiavetta, puoi riottenere i dati mettendo insieme i dati di K+1 computer. == che ci faccio? 3 == Tu ed i tuoi amici *fidati* dovete trasportare una informazione delicata da un posto ad un altro del pianeta, ma siete ricercati/segnalati/paranoici ed avete paura che vi becchino i parenti o chi per loro. '''Soluzione''': chiami a raccolta gli N amici, vi dividete la chiave in Q=N-x parti, e andate con DIO. L'importante e` che i parenti non becchino Q di voi. Inoltre, se x muoiono/perdono i dati/ecc ''chissenefrega'' = Wizard = Abbiamo bisogno di un wizard! '''Perche'?''' per renderlo usabile con un'interfaccia di partenza unica da cui fare tutto il fattibile. ''' Usabilita' ''' <Inserire qui le proprie idee> ''' Come ''' gtkdialog http://linux.pte.hu/~pipas/gtkdialog/ basato su glade, integrabile con bash / C ---- |

Qui mettiamo le slide per tomb all'hackit 2011

In teoria cliccando su "Slideshow" (sotto all'indice) si vedono le slide. In pratica sono un casino da esportare, e ad hackit non e' detto ci sia connessione.

Alla fine esporteremo in qualche modo ![]()

Contents

Intro: cos'e`/cosa_non_e` TOMB (jaromil)

Tomb è uno strumento per la gestione semplice di directory criptate su GNU/Linux derivato dal meccanismo di nesting di Dyne:bolic. Rende accessibile all'utonto la criptazone sicura dei propri dati. Tra le sue caratteristiche c'è quella di un codice particolarmente leggibile e verificabile dato l'uso di linguaggi di shell (zsh)

Why: il perche` si sentiva il bisogno di tomb (jaromil)

Tomb vuole unire semplicita' di utilizzo, crittografia forte e buone pratiche di sicurezza (ad esempio la separazione della chiave dai dati)

Come funziona

3 componenti:

- tomba : un file con i dati criptati

- chiave : un file contenente la chiave per sbloccare la tomba. E' a sua volta criptato con:

- passphrase : una sequenza di caratteri che l'utente deve digitare per sbloccare la chiave che sblocchera' la tomba

Perche' chiave+passphrase? (TODO)

Parte di slide mancante: falla tu!

Features

- Steganografia

- hooks

Steganografia

che e'?

Nascondere informazioni segrete in un file apparentemente innocuo Steganografia fisica: aggirare la censura postale scrivendo sul retro del francobollo.

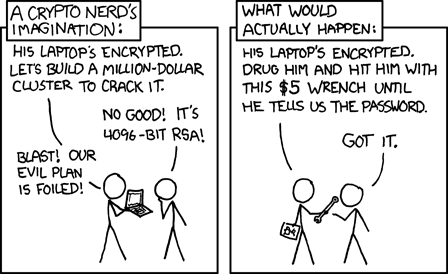

perche'?

spesso non basa nascondere le informazioni: bisogna nascondere il fatto di averle!

Steganografia

come

si puo' nascondere dentro file JPEG o WAV

hooks (TODO)

con gli hooks si possono fare bind e azioni generiche in fase di montaggio

I bind servono per avere in una tomba varie directory sparse per la home: Mail/ .gnupg/ o simili

I post-hook sono script che vengono eseguiti quando si monta la tomba e fanno COSE

esempi

- Mail/

- .bash_history merge

Parte di slide mancante: falla tu!

Il futuro non e' scritto

- SSSS

- wizard

- pulizia history

SSSS

che e'?

ssss e' un metodo per condividere segreti.

Si "distribuisce" un segreto tra N partecipanti. Nessuno di loro lo ha veramente, ma basta che Q di loro si "mettano insieme" e il segreto si puo' ricostruire. Se solo Q-1 di essi si mettono insieme, non riotterranno il segreto.

che ci faccio? 1

Tu e i tuoi 9 amici passate le serate a comporre orribili demotivational, e non volete che i vostri parenti scoprano questo orribile segreto.

Quando vi incontrate siete almeno 4. Splittate la vostra chiave in 10 parti, con un quorum di 4. Quando vi incontrate, ognuno porta il suo "pezzo". Potete lasciare l'archivio dove volete, anche disponibile online, tanto e' cifrato.

Se delle persone (max 6=N-Q) perdono la loro parte, non fa niente, potete riottenere l'originale

Se a delle persone (max 3=Q-1) viene rubata la chiave, il segreto non e' violato.

che ci faccio? 2

Hai C computer, e dei dati da proteggere. Vuoi che i dati siano utilizzabili su tutti i computer, ma portarti i dati dietro insieme alla chiave non e' sicuro.

Soluzione: metti la tomba in un posto qualunque, anche pubblicati online. Splitti la chiave in C+1 parti e quorum=2, una per computer piu' una su una penna usb.

Uso: su uno qualsiasi dei computer, metti la pennetta e ricostruisci la chiave completa. Se ti rubano la pennetta non hanno niente. Se ti sequestrano UN computer non hanno niente. Se ti perdi la pennetta usb, puoi ricostruire i dati mettendo insieme le parti di 2 computer. MA: Se ti sequestrano 2 computer, hanno la chiave.

Soluzione meglio: metti la tomba in un posto qualunque, anche pubblicati online. Splitti la chiave in C+K parti e quorum=K+1, una per computer piu' una su una penna usb.

Come prima, ma devono violarti K+1 computer. Se perdi la chiavetta, puoi riottenere i dati mettendo insieme i dati di K+1 computer.

che ci faccio? 3

Tu ed i tuoi amici *fidati* dovete trasportare una informazione delicata da un posto ad un altro del pianeta, ma siete ricercati/segnalati/paranoici ed avete paura che vi becchino i parenti o chi per loro.

Soluzione: chiami a raccolta gli N amici, vi dividete la chiave in Q=N-x parti, e andate con DIO. L'importante e` che i parenti non becchino Q di voi. Inoltre, se x muoiono/perdono i dati/ecc chissenefrega

Wizard

Abbiamo bisogno di un wizard!

Perche'? per renderlo usabile con un'interfaccia di partenza unica da cui fare tutto il fattibile.

Usabilita' <Inserire qui le proprie idee>

Come gtkdialog http://linux.pte.hu/~pipas/gtkdialog/ basato su glade, integrabile con bash / C

Segno solo questi tre nick perche so di sicuro che ci saranno: chi vuole puo` addarsi senza fallo.